無料枠のNetApp CVOでファイルサーバを構築してみた

たまにはVMwareネタばかりではなく、大好きなストレージネタを書こうと思います。

老舗ストレージメーカであるNetApp社のクラウド製品を皆さんご存じでしょうか?

その名もNetApp Cloud Volumes ONTAP(CVO)です!あのNetAppの独自ストレージOSであるONTAPをパブリッククラウド上で使えるソリューションです。

OSを同じにすればあらゆる環境で用意にデータ連携できるよね!というのが一つの売りになっています。

今回はこのCVOを1か月の無料枠を使って構築してみようと思います。

最終的なゴールは先日GAされたCVO向けのバックアップソリューションであるCloud BackUp Serviceの検証なのですが、そちらは今度記事にします。

まずは以下サイトからstart free trialをクリックします

https://cloud.netapp.com/ontap-cloud

e-mailなどを入力します

作成するパブリッククラウドを聞かれます。

AWSのアクセスキーとシークレットキーを入力します。

それなに?って方はぐぐると沢山情報でてきますので・・・

ロケーションを選択します。記事を書いてて思いましたが今回、tokyoを選択しちゃいましたが、検証なら単価の安いオレゴンリージョンとかで作ればよかった・・・

最初のアクセスにキーペアが必要なので、AWS側で発行したものを選択します

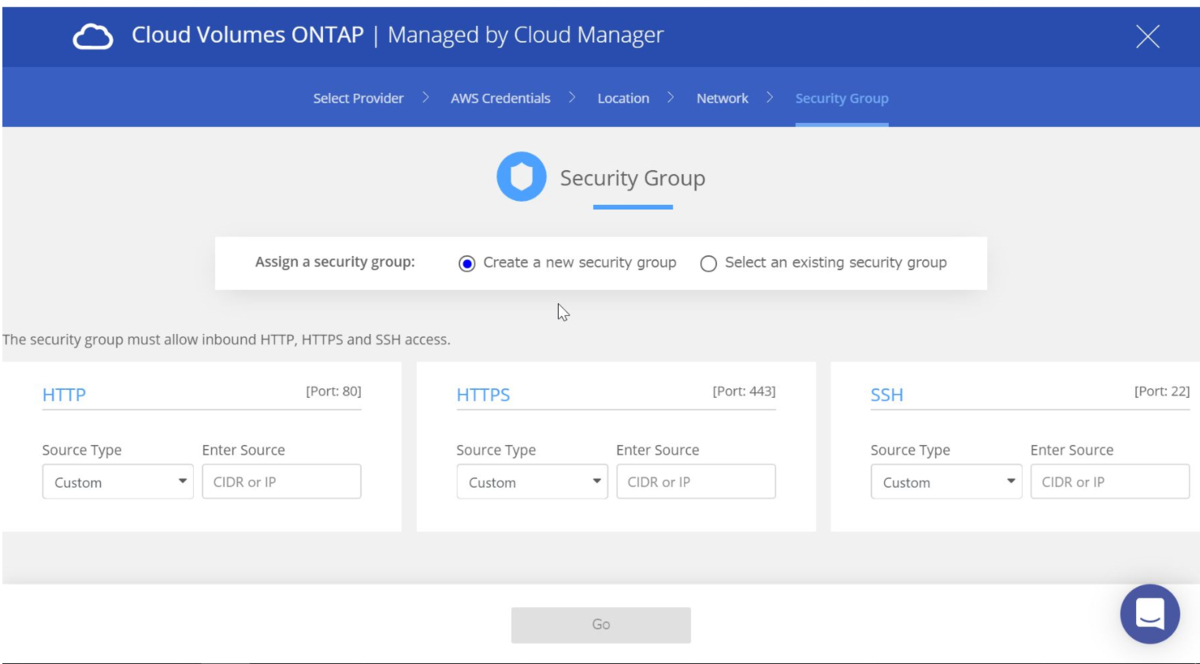

SGを設定します。平たくいうとAWS上のFWです

そしてDeployが開始されます。

CVO管理用のCloud Managerがまずはデプロイされました

グローバルIPが降られていますので、ブラウザからhttpsでアクセスします

するとCVO作成ウィザードに進みます

パブリッククラウドを選択します

※clusterにするつもりがスペルミスってcluterにしちゃった。。。デプロイしてから暫くするまで気づかず、作り直すのめんどいのでこのままにw

コンプラチェック用のマシンと・・・

BackupにS3使うをONにしました

ネットワーク設定します。AWSで設定したサブネットを指定すると勝手にIP振っていってくれます。超便利。

検証環境なので暗号化Noneにします

課金プランを選択します。

PAYG(従量課金)かBYOL(ライセンス)かを選択します。

検証の無料枠はPAYGを選びます。

規模によって以下から選択します。

検証なのでPoCを選択します。

volumeタイプや容量を入力します

今回はwindowsアクセス権の仕組みを活用したファイルサーバとして利用するのでnfsではなく、cifsでvol01を作成します。

windowsアクセス権を活用するためにドメイン参加しますのでAD情報を入力します

※右上にFree trialの文言が出てきます。費用かからないことがわかって安心!

AdvancedをクリックするとADと時刻同期するか選択できます。

そうすると初期化が走ります25分ほどでCVOができあがります!

無事できあがりました~

右上のvisual viewを変更して、リソースを選択します

クラスター管理IPが確認できます

SSHでONTAPにログインしてみます

net int showと入力し、cifsのデータLifを確認しエクスプローラからアクセスします

アクセスできて無事ファイル作成もできました~

以上で構築編は完了です。

皆様いかがでしたでしょうか。ONTAPを構築した方ならわかると思いますが、設定など全てGUIでできてほとんど自動なのってすごくないですか?

データLIFの確認をSSHで実施しましたが、WEBブラウザでクラスタ管理IPにアクセスするとOnCommandManagerを開けますのでもちろん、すべてGUIだけで終わらせることも可能です。

ただ、ONTAPのCUIは非常に使いやすく、いまだにSSHで設定や状態を確認するという人もまだまだ多いと思います。

私も断然SSH派なのでGUIの進歩著しいですがSSH残し続けてほしいですね~

NetApp社はストレージメーカとして有名ですが、今日ではすっかり高い技術力を誇るSWの会社なのだなと実感しております。

次回は先日GAされたCloud Backup Serviceの検証しますね~

※追記:検証してみた内容を以下の記事にまとめました

VMware Cloud on AWSとDirect Connect接続までの流れ

今回はVMware Cloud on AWSとDirect Connectを接続するまでの流れについて記載します。

概要・用語の説明については前回の記事に記載していますので目を通してみてください

まず始めにVMC on AWSとDirect Connectの接続までの流れですが本来はいくつかパターンがありますが、

シンプルに記載するため一般的なネットワークプロバイダ経由で接続する方式について記載します。

他の方式についてはAWS公式をご確認ください

https://aws.amazon.com/jp/directconnect/getting-started/

・Direct Connectのロケーションを選択(@東京やEquinixなど)

・接続の数・種類を選定します

※コストとの相談ですが2本以上の冗長構成で、ロケーションも冗長することが推奨されます

※種類は占有か共有を選択します。本記事は占有のパターンです。

・AWSコンソールからLOAを出力しプロバイダに提供

※@東京側NW機器に設定するコンフィグです

・接続作業に伴うメンテナンス日が通知されます

・接続完了後にVIFを作成

・VMCコンソールで接続

以上が接続までの流れになります。

それでは実際に手を動かす部分である「AWSのコンソールから接続のリクエストを作成」から解説します。

AWSコンソールからDirect Connectを検索し、「接続」→「接続を作成します」を選択すると以下の画面に遷移します

※本設定が完了すると物理ポートがプロビジョニングされ、課金が発生しますのでご注意ください

接続の順序タイプはクラシックを選択します。

接続ウィザードはグラフィカルに設定できますが試したことがないです・・・。

名前は任意の名前を入力します。

その後にロケーションを選択します

※@東京やEquinixなどの接続ポイントです

ポート速度を選び、その後にサービスプロバイダを入力します。

こちらはSoftbankやNTT Comなどから選択します。

入力が完了しましたら「接続を作成」をクリックします。

次に「AWSコンソールからLOAを出力しプロバイダに提供」を実施します。

これは先ほど作成した接続をクリックし、LOAを出力するだけです。

作成したLOAをプロバイダに送付するとLOAを元に設定をしてくれます。

そのあとにAWSのメンテナンス日が通知されるので、それ以降にVIFを作成することでいよいよ専用線で接続できます。

一番ハマるとするとこのVIFの作成です。

Direct Connect-仮想インターフェース-VIFを作成するを選択します。

タイプはオンプレミスと接続するだけなのでプライベートを選びます

次に接続を選びます。これは先ほど作成した接続が表示されますので選択します。

ここで肝になるのがVMC on AWSと接続する場合は「別のAWSアカウント」を選択してVMC on AWSのアカウント番号を入力します。

これによりVMC on AWSにVIFがアタッチされDirect Connectと接続されます

vLAN番号は任意ですがプロバイダと連携しながら設定しないと上手くつながりません。

ASNはAWS側のASNを入力します。

追加設定を開くと以下の項目が表示されます。

ルータのピアIP・AmazonルーターのIPは任意に設定できますがプロバイダと相談しながら決めたほうが無難です。

BGP認証キーは任意の暗号化キーとなっています。

設定する場合は好きな文字列を記入しプロバイダにも情報を連携しましょう

以上でVIFの作成は完了です。

次にVMCコンソールでVIFを接続します。

コンソール上に先ほど作成したVIF情報が出ているかと思います。

(検証環境に専用線ひくお金がないので表示されていませんが。。。。)

ローカルASNに先ほど設定したASNと同じ番号を入力します。

その後、ASNと同期状態になった後に赤枠内をクリックすると「接続」と出ますのでクリックすると晴れてDirect Connectと接続されます。

いかがでしたでしょうか

VMware Cloud on AWSと専用線の概要

VMware Cloud on AWS(VMC on AWS)と専用線について書いていきたいと思います。

ご存じの方も多い方と思いますが、クラウドとオンプレミスを接続する際には大きく分けて2パターンあります

・Internet VPN

Internet VPNの一番の利点は簡単且つ短期間で導入できる点です。

オンプレミス側にVPN装置があれば、VMC on AWS側の仮想ルータと接続することで簡単に導入することができます。

一方、専用線のメリットは高品質の通信環境を実現できる点にあります。

クラウドとオンプレミスで頻繁にデータをやりとりすることが最初からわかっている場合、専用線を利用することを強くお勧めします。

ちなみにインターネットVPNから専用線へ後から切り替えを実施することも可能です。

BGPを利用している場合、切り替え後に伝搬するまでがダウンタイムとなり10分弱程度です。

ここからは専用線にフォーカスしていきます。

↓Native AWSのDIrect Connect項目画面

主に利用するのは「接続」と「仮想インターフェース(VIF)」と「仮想プライベートゲートウェイ(VGW)」です。

AWSの仕組みと深く関わってきますがなるべく丁寧に説明します。

・接続:Direct Connectを設定する項目で設定後はこちらから一覧表示できます。

接続ポイント側(@東京など)に設定してもらうコンフィグもここから出力します。

・VIF これはあとから説明します

・VGW:AWS側の接続ポイントです。VPC側で作成するものなのでこちらは表示だけがされます。イメージとしては通信がオンプレ環境→@東京→VGW→AWSと通ってくる形となります。

次に専用線ですが大きく分けて2種類存在します。

・占有型

・共有型

占有型はConnectionと呼ばれる物理線をそのまま利用できます。ちなみに現在は10Gbまでです。

共有型はそのままですが他のアカウントと物理線を共有します。

当然共有型のほうが安価ですが通信品質は劣ります。

VMC on AWSは両方ともサポートしています。

また、Direct ConnectはConnectionをプロビジョニングした瞬間から使っていなくても料金発生するのでご注意ください。

ちなみにAWSはVIFをConnection内に流しますが占有も共有も同様にvLANで仮想的にネットワークを分ける仕組みとなっています。

こちらはVIFの管理画面となります。

・IDは固有の識別IDで自動採番されます

・名前は任意の表示名(Tag)で、リージョンはTokyoなど

・接続IDがConnrctionで払い出されるIDです

・vLANはvLAN番号で任意に設定可です

・タイプは(private,public)が自動で表記されます

VMC on AWSではNative AWS側でDirect Connect及びVIFの設定を行いますが、

VIFを設定する際にVMC on AWSのアカウントを指定することでVMCコンソール上にVIFが表示されるので接続するとVMC on AWSでDirect Connectを利用できるようになります。

イメージはConnectionに繋がっているVIFをVMC on AWSにアタッチしてあげる感じですね。

ちなみに1つのConnectionで10本までVIFを利用することができます。

→2020/08追記:上限が50本まで緩和されました!

https://docs.aws.amazon.com/ja_jp/directconnect/latest/UserGuide/limits.html

Direct Connect Gatewayを利用すれば上限があがりますが、現時点ではVMC on AWSが対応していないので注意です。

長くなってきたので続きは次回~